Bridge Katiwasayan: Ang interoperability trilemma ng mga tulay ay nangangailangan ng muling pag-iisip. Data Journalist Daniel C. Park ipinapaliwanag kung ano ang nasa pipeline upang maiwasan ang mga pag-hack ng tulay.

At Pagala, gumagawa kami ng bagong kategorya ng mga tulay. Idinisenyo ang mga ito upang bawasan ang pinakamasamang sitwasyon ng isang bridge hack. Kami ay nakikipagkalakalan sa latency para sa seguridad. Nararamdaman namin na ito ay isang mas nakakahimok na sitwasyon, laban sa isang backdrop ng mga tulay na ninakawan isang bilyong dolyar ngayong quarter lamang.

Ang matagumpay na pagsasamantala ng QBridge ($80m), Wormhole ($326m), at Ronin ($624m) ay makapangyarihang mga paalala na ang interoperability trilemma ng mga tulay ay nangangailangan ng kabuuang muling pag-iisip. Ang pagnanais para sa mga tampok na anti-fraud ay tumindi sa mga gumagamit ng tulay. At iyon ang problemang nilulutas namin.

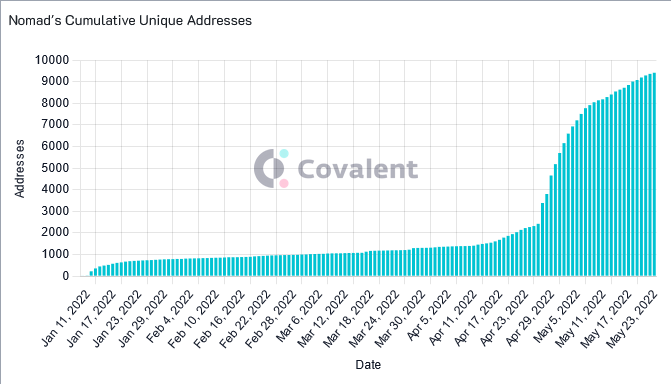

paggamit kay Covalent application programming interface (API), masusubaybayan natin kung paano pinagtutulungan ang mga user Ethereum at ang Moonbeam ay tumutugon sa apela sa seguridad ng Nomad. Ang mga numero ng post-launch ng Nomad, tulad ng kabuuang natatanging mga address at TVL bawat user, ay nagpapahiwatig ng isang magandang pananaw para sa mga optimistikong sistema.

Seguridad ng Tulay: Nakarating na ba sa isang hindi pagkakasundo ang seguridad sa tulay ng cross-chain?

Sa Nomad, hinahamon namin ang lumalaganap na salaysay na ang mga cross-chain bridge, sa kabila ng kanilang napakalaking gamit pang-ekonomiya, ay naging masyadong risk-prone sa pagsasamantala. Kahit na ang isang 51% na pag-atake sa isang small-cap chain, dahil sa mga magkakapatong na derivatives, ay maaaring makompromiso ang mga magkakaugnay na chain.

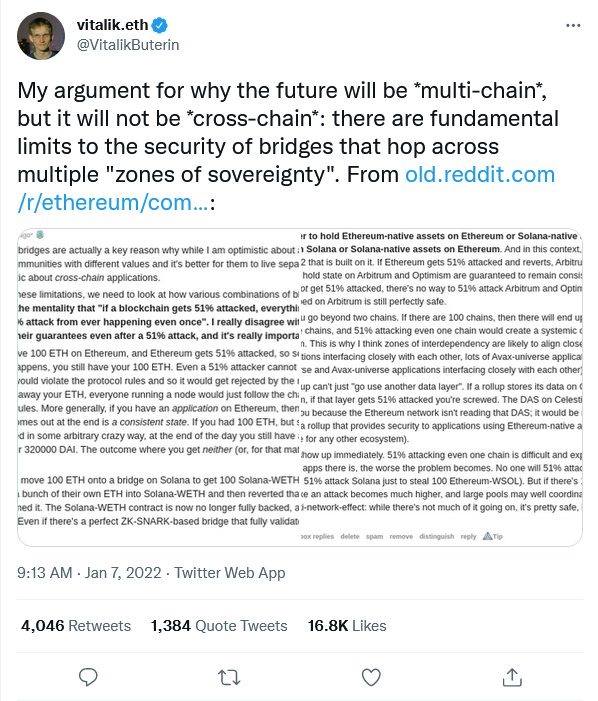

Si Vitalik ay nagpayunir at lumutang pananaw na ito noong Enero ngayong taon, na binabanggit ang "mga pangunahing limitasyon sa seguridad ng mga tulay," at ang mga cross-chain na tulay ay dapat ituring bilang isang pansamantalang solusyon sa pagsulong interoperability ng chain.

Gayunpaman, ang mga radikal na tampok ng Nomad, tulad ng optimistikong pag-verify, ay sumusulong ng kontra-salaysay sa lumalagong pananaw na ang teknolohiyang tulay ay umabot sa isang hindi pagkakasundo.

Isinasakripisyo ang latency para sa ganap na seguridad

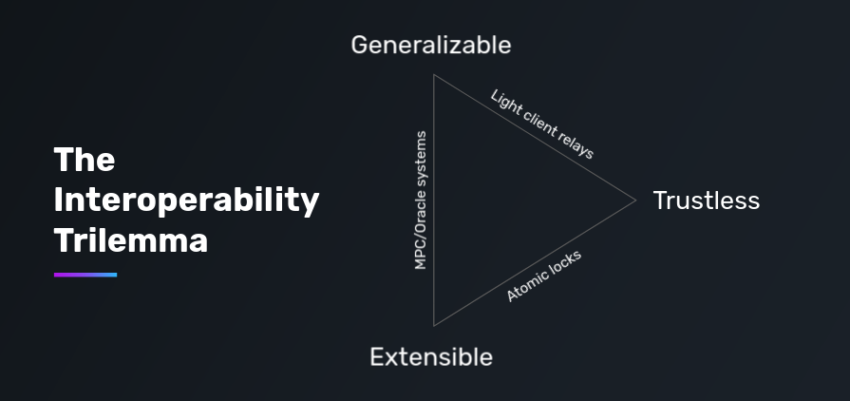

Echoing the predicament observed in the scalability trilemma, ang mga tulay ay dapat ding tradisyunal na talikuran ang hindi bababa sa isa sa tatlong kanais-nais na mga katangian - pag-minimize ng tiwala, pagiging pangkalahatan (suporta sa paglilipat ng arbitrary na data), at pagpapalawak (sa maraming magkakaibang mga chain).

Sa pag-alis sa trilemma, hindi ayon sa kaugalian, isinakripisyo ng Nomad ang latency bilang isang paraan upang magbigay ng solusyon sa interoperability na unang-seguridad. Naka-pattern pagkatapos maaasahang mga rollup, Pinaliit ng Nomad ang visibility ng attestation on-chain, at tinatanggap ito bilang valid sa loob ng a pandaraya-patunay na bintana ng ~30 minuto.

Seguridad ng Tulay: Pagseguro laban sa pagkawala ng anumang pondo

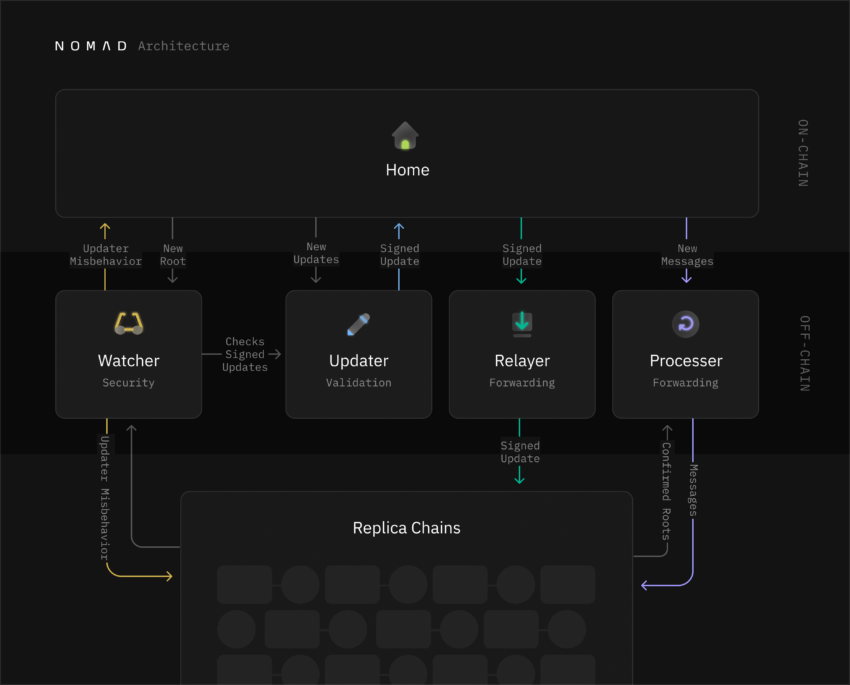

Sa loob ng takdang panahon na ito, ang data sa Nomad ay mahalagang umikot sa pagitan ng isang Updater, na pumipirma at nag-upload ng data sa pinagmulang chain; at a Watcher, na nakakita at tumutugon sa mga maling patotoo.

Kakaiba, umaalis sa mga klasikal na optimistikong protocol, kailangan ng Nomad na magsumite ang Updater ng bonded stake sa pinagmulang chain. Sinisiguro nito ang seguridad ng Nomad laban sa posibilidad ng kahit isang pinagkakatiwalaang Updater na nagpapatunay ng panloloko.

Kung sakaling mapatunayan ng isang matapat na Tagamasid ang panloloko, ang linya ng komunikasyon mula sa pinanggalingan hanggang sa patutunguhang kadena ay agad na pinutol, na naglalalas sa mga bono ng Updater; at pag-channel ng mga nakuhang pondo sa pinagtatalunang Watcher.

Ibig sabihin, isasara ang tulay, sa halip na ang mga gumagamit ay ninakawan ng anumang pondo. Ang kawalan ng panloloko, bilang kahalili, ay nagpapadali sa data patungo sa patutunguhang chain gaya ng orihinal na nilayon.

Niloloko ang mga hacker gamit ang isang matapat na verifier

Nasa, Rainbow Bridge para MALAPIT na protocol ay nagpapatunay sa mga merito ng seguridad ng mga optimistikong disenyo, na naitaboy ang isang pag-atake sa Una sa Mayo ngayong taon.

Kapansin-pansin, ang seguridad ng tulay ng Nomad ay sumusunod sa isang tapat na palagay ng verifier, na nangangailangan lamang ng 1 sa n (mga) aktor upang patunayan ang mga transaksyon. Sa kabaligtaran, ang mga panlabas na na-verify na tulay ay karaniwang batay sa isang matapat na pagpapalagay ng karamihan, kung saan m ng n (mga) kalahok ang nangangasiwa sa pamamaraan ng pagpapatunay.

Dahil dito, ang pagpapagana sa mga Watcher na walang pahintulot na maaaring i-deploy ng sinumang Nomad user ay magiging imposible para sa mga hacker na malaman na walang kahit isang solong Watcher na nangangasiwa sa bawat transaksyon.

Ang mga optimistikong sistema, sa ganitong paraan, ay nagtataas ng gastos sa ekonomiya para sa mga malisyosong aktor (bayad sa gas at ang stake bonded ng Updater) upang ikompromiso ang kanilang mga target, na may napakakaunting garantiya.

Paano nakakaakit ang panukalang panseguridad ng Nomad sa mga gumagamit ng tulay?

Ang teknolohiyang binuo ni Nomad ay nasubok sa labanan. Sa pamamagitan ng pinag-isang API ng Covalent, makikita natin kung wastong ginagamit ng Nomad ang mga apela sa seguridad nito at nag-iipon ng nakalaang user base.

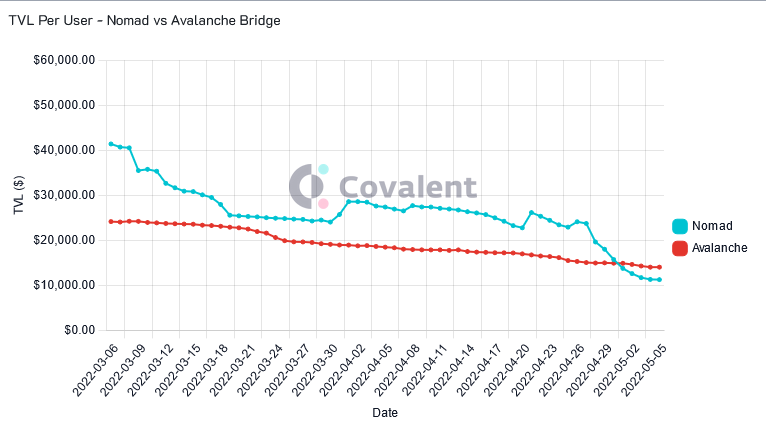

Kapansin-pansin, kumpara sa mas mature sa komersyo Tulay ng Avalanche, ang TVL ng Nomad sa bawat user ay nag-average ng mas mataas na mga numero. Nagre-record sa pagitan ng $30-$40k araw-araw bawat user mula noong Marso 2022, nalampasan ng mga numero ng Nomad ang Pagguho ng yelo, na umabot sa pagitan ng $20-$30k araw-araw.

Ang pagkakaiba sa pagitan ng Avalanche Bridge at ng mas bagong Nomad bridge ay nagmumungkahi ng malalim na pagtitiwala sa mga tampok ng seguridad at anti-fraud ng Nomad sa mga gumagamit ng tulay.

Gayundin, ang unang linggo ng Mayo lamang ay nakakita ng 5,000 bagong address na nagtulay sa Nomad. Isa itong exponential growth kung isasaalang-alang ang Nomad na tumagal ng tatlong buwan upang maabot ang 3,000 natatanging address, na naglalarawan na ang mga apela sa seguridad ng Nomad ay mabibili at itinuturing na mahalaga ng mas malawak na hanay ng mga bridge user.

Paggamit ng Connext upang malutas ang mga pagkukulang sa latency ng Nomad

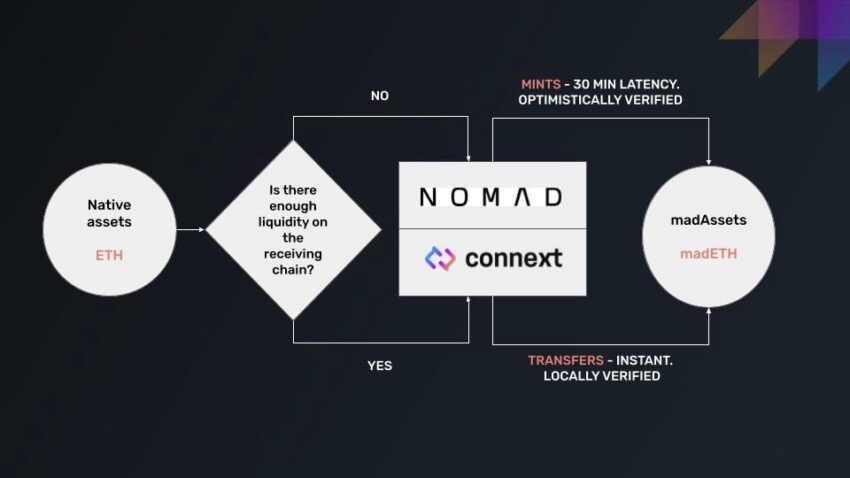

Ang mabagal na latency na ~30 minuto ay nananatiling isang nakasisilaw na sagabal para sa tulay. Dahil dito, nakipagsosyo si Nomad karugtong, isang cross chain liquidity network na binuo sa Ethereum bilang L2 na may mas mabilis na bilis.

Ang modularity ng layering Ang Nomad at Connext na magkasama ay isa pang radikal na reapproach sa trilemma na ipinakilala ng kanilang partnership. Tamang pinupunan ni Connext ang puwang sa bilis Napilitan si Nomad na talikuran.

Sa pamamagitan ng paggawa nito, ang pinagsama-samang dual-system ay dynamic na nagruruta at nagmo-modulate ng mga transaksyon, depende sa laki ng asset na inililipat at ang liquidity pool na naaayon sa asset.

Ang seguridad ng cross-chain bridge ay umuusbong gamit ang mga "stackable" na tulay

Habang lumalawak ang kanilang synergy sa mas malaking operasyon, maaaring iayon ang Nomad upang higit pang tumuon sa kapital ng institusyon. Samantalang, ang mga end user na nag-o-opt para sa mas maliit at mas mabilis na mga transaksyon ay maaaring iruta sa pamamagitan ng Connext.

Ang mga apela sa seguridad ng Nomad at mga katumbas na numero ng paglago, sa pagbabalik-tanaw, ay naglalarawan ng isang mahalagang sandali sa kasaysayan ng mga cross-chain bridge.

Kami ay naglalayon para sa isang pag-alis mula sa serye ng high-profile bridge hacks stunting ang pagsulong ng chain interoperability.

Tungkol sa Author

Daniel C. Park orihinal na pumasok sa Web3 space noong 2019 na nagsasaliksik sa utility ng blockchain sa humanitarian affairs kasama ang Starling Lab sa Stanford. Kasalukuyan siyang nagtatrabaho bilang Data Journalist sa Covalent.

May sasabihin tungkol sa seguridad ng tulay o anumang bagay? Isulat sa amin o sumali sa talakayan sa aming Channel ng Telegram. Maaabutan mo rin kami Tik Tok, Facebook, O kaba.

Pagtanggi sa pananagutan

Ang lahat ng impormasyon na nilalaman sa aming website ay nai-publish sa mabuting pananampalataya at para sa pangkalahatang mga layunin ng impormasyon lamang. Anumang pagkilos na gagawin ng mambabasa sa impormasyong matatagpuan sa aming website ay mahigpit na nasa kanilang sariling peligro.

Pinagmulan: https://beincrypto.com/bridge-security-new-tech-means-bridge-hacks-should-be-just-a-memory/